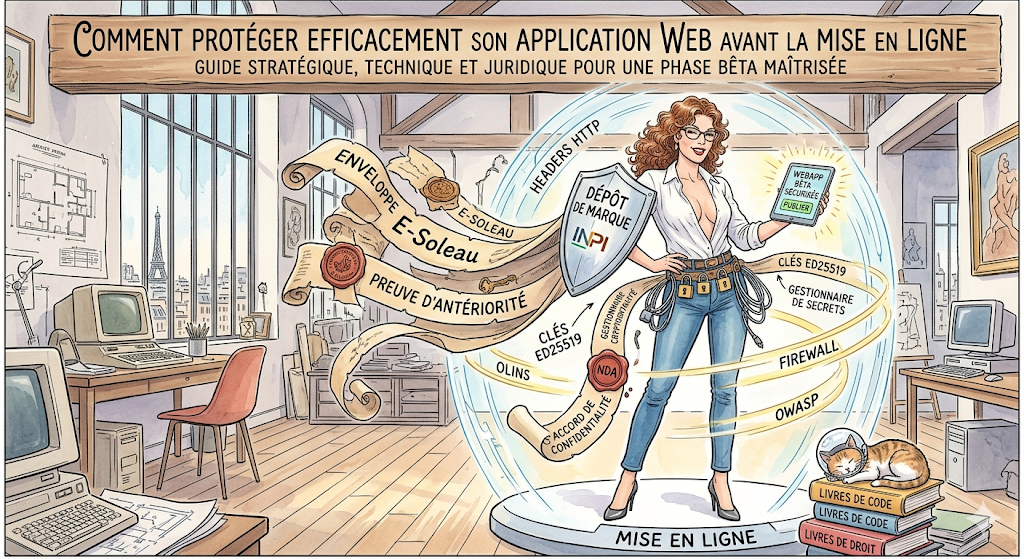

Guide stratégique, technique et juridique pour une phase bêta maîtrisée

La mise en ligne d’une application web, même à titre expérimental ou en version bêta, constitue un acte juridique et technique irréversible. Dès l’instant où une adresse URL est communiquée, le code, le concept, le nom et l’architecture deviennent exposés à des tiers, y compris à des acteurs malveillants ou opportunistes.

Contrairement à une idée fréquente, la protection d’une application ne repose ni sur un unique outil technique ni sur une astuce magique, mais sur une stratégie cohérente de protection multicouche, proportionnée au stade d’avancement du projet.

Cet article propose une feuille de route complète, réaliste et juridiquement fondée, conçue pour les fondateurs, développeurs et porteurs de projet souhaitant sécuriser leur application avant sa première mise en ligne publique.

I. Pourquoi protéger une application dès la phase bêta ?

1. La phase bêta est juridiquement une phase de diffusion D’un point de vue juridique, il n’existe aucune « zone grise » entre un produit final et une version bêta :

- dès lors qu’un tiers peut accéder à l’outil, le logiciel est divulgué.

Cette divulgation entraîne plusieurs conséquences :

- exposition du code exécuté côté client,

- exposition du nom commercial ou de l’identité de marque,

- création de preuves d’antériorité… pour les tiers également si vous n’avez rien formalisé.

2. Les risques réels (et fréquents) Les risques observés en pratique sont rarement spectaculaires mais souvent coûteux :

- reprise du nom par un tiers plus rapide juridiquement,

- appropriation du concept par un concurrent,

- litige sur la paternité du code,

- fuite accidentelle de clés ou de secrets techniques,

- conflit avec un bêta‑testeur mal encadré.

Ces risques sont prévisibles, donc prévenables.

II. Action immédiate : sécuriser les clés cryptographiques

1. Pourquoi la gestion des clés est critique Les applications modernes reposent sur des mécanismes de signature, de vérification ou d’authentification nécessitant des paires de clés cryptographiques. Les algorithmes de signature modernes comme Ed25519 sont aujourd’hui recommandés pour leur robustesse, leur rapidité et leur résistance aux erreurs d’implémentation. 👉 Une clé privée compromise est définitivement compromise. Il est impossible de « rattraper » une fuite de clé.

2. Bonnes pratiques incontournables

- Régénérer toute paire de clés ayant circulé dans un prototype ou une maquette.

- Générer la clé localement, sur la machine personnelle du développeur responsable.

- Ne jamais inclure de clé privée dans l’historique d’un dépôt Git.

- Stocker la clé :

- soit dans un gestionnaire de secrets,

- soit dans un service de secrets sécurisé de l’hébergeur.

Ces pratiques sont considérées comme une norme de sécurité en environnement professionnel.

III. Protéger le nom du projet : le dépôt de marque

1. Le nom n’est pas protégé par le droit d’auteur Contrairement au code, le nom d’une application n’est pas protégé automatiquement. Le fait d’être le premier à l’utiliser ne confère aucun droit exclusif. Seul le dépôt de marque permet :

- d’interdire légalement l’usage par un tiers,

- de sécuriser la communication,

- de valoriser le projet (investisseurs, partenaires).

2. Le dépôt de marque à l’INPI En France, la marque se dépose auprès de l’INPI :

- protection de 10 ans, renouvelable,

- procédure entièrement en ligne,

- coût maîtrisé : 190 € pour une classe + 40 € par classe supplémentaire.

Pour une application web, les classes les plus courantes sont :

- classe 41 (formation, contenus pédagogiques, plateformes),

- classe 42 (logiciels, services en ligne, développement informatique).

IV. Prouver l’antériorité du code source

1. Le droit d’auteur ne suffit pas sans preuve Le logiciel est protégé par le droit d’auteur dès sa création. Mais en cas de litige, la question clé sera : qui peut prouver quoi, et à quelle date ? Sans preuve datée, le juge se retrouvera face à deux affirmations contradictoires.

2. Les preuves d’antériorité accessibles et efficaces

a) L’enveloppe Soleau électronique (INPI)

- Preuve officielle d’antériorité

- Dépôt numérique

- Coût : à partir de 15 € (pour 50 Mo et 5 ans de conservation)

- Valeur probatoire reconnue

b) L’horodatage par chaîne de blocs Des solutions comme OriginStamp permettent d’ancrer l’empreinte cryptographique du code dans une chaîne de blocs publique. Les tribunaux français ont récemment reconnu la recevabilité de ce type de preuve comme élément d’antériorité. 👉 Ces outils ne créent pas un droit exclusif, mais sécurisent la preuve, ce qui est souvent décisif.

V. Encadrer les bêta‑testeurs par un accord de confidentialité solide

1. Pourquoi un accord de confidentialité est indispensable Un bêta‑testeur :

- n’est pas un salarié,

- n’est pas tenu naturellement au secret,

- accède pourtant à des informations sensibles.

L’accord de confidentialité (ou de non-divulgation) permet de créer une obligation contractuelle claire, complémentaire au droit d’auteur.

2. L’accord n’est pas figé : clauses stratégiques essentielles

a) Droit applicable et juridiction compétente L’accord peut (et devrait) préciser :

- le droit applicable (ex. droit français),

- la juridiction compétente. Cela évite toute incertitude procédurale, notamment si les bêta‑testeurs sont à l’étranger.

b) Modes de prévention et de règlement des différends (obligatoires) Point crucial et souvent négligé : l’accord peut prévoir des modes alternatifs et obligatoires de règlement des différends :

- négociation préalable de bonne foi,

- médiation conventionnelle,

- éventuellement arbitrage.

✅ Avantages : désamorcer les conflits, préserver la relation, réduire coûts et délais. Pour un projet innovant, la médiation obligatoire avant tout contentieux est souvent la solution la plus équilibrée.

c) Articulation avec les autres protections L’accord peut rappeler expressément que les obligations contractuelles s’ajoutent au droit d’auteur, au secret des affaires, et aux titres de propriété intellectuelle éventuels.

VI. Sécurité opérationnelle et discipline de déploiement

1. Les erreurs humaines, première cause de fuite Les incidents proviennent souvent :

- d’un fichier

.gitignoreincomplet, - d’une validation de code malencontreuse incluant la configuration,

- d’un secret exposé dans une compilation côté client.

Une liste de contrôle de déploiement formalisée est un outil de gouvernance, pas une contrainte.

2. En-têtes HTTP et protections standards La mise en place d’en-têtes HTTP de sécurité contre le détournement de clic et le détournement de cadre est recommandée par les référentiels de sécurité et documentée par les navigateurs modernes.

VII. Ce que ce niveau de protection permet (et ne permet pas)

✅ Ce que cela permet

- dissuasion technique,

- preuve juridique solide,

- capacité à agir rapidement en cas de violation,

- crédibilité vis‑à‑vis des partenaires.

❌ Ce que cela ne peut pas empêcher Un développeur déterminé pourra toujours analyser du code JavaScript exécuté dans le navigateur. 👉 La véritable barrière technique apparaîtra lors du passage à une architecture client‑serveur, avec la logique métier centralisée côté serveur.

FAQ

1. Comment protéger mon application web avant sa mise en ligne ? La protection passe par des mesures combinées : sécurisation des clés, dépôt de marque, preuve d’antériorité du code, accord de confidentialité pour les bêta‑testeurs et discipline de déploiement.

2. Est‑ce qu’une version bêta est juridiquement protégée comme un produit final ? Oui. Une version bêta est une œuvre divulguée juridiquement dès lors qu’un tiers peut y accéder.

3. Le code de mon application est‑il protégé automatiquement ? Oui par le droit d’auteur, mais sans preuve d’antériorité, sa protection est difficile à faire valoir.

4. Pourquoi faut‑il déposer le nom de son application ? Sans dépôt de marque, n’importe quel tiers peut l’utiliser légalement, même s’il a été utilisé en premier.

5. Le dépôt de marque est‑il vraiment utile pour une jeune entreprise ? Oui. C’est l’un des investissements juridiques les plus rentables à court et long terme.

6. Quelle est la différence entre droit d’auteur et dépôt de marque ? Le droit d’auteur protège le code, la marque protège le nom et l’identité commerciale.

7. Comment prouver que j’ai créé le code avant un concurrent ? Par une enveloppe Soleau ou un horodatage par chaîne de blocs daté et vérifiable.

8. Quelle est la valeur juridique d’un horodatage par chaîne de blocs ? Les juridictions françaises commencent à reconnaître ces preuves comme éléments probants.

9. Est‑ce qu’un accord de confidentialité est obligatoire pour des bêta‑testeurs ? Il n’est pas légalement obligatoire, mais fortement recommandé pour sécuriser les échanges.

10. Un accord de confidentialité protège‑t‑il mieux que le droit d’auteur ? Il ne remplace pas le droit d’auteur, mais il le renforce par une obligation contractuelle.

11. Peut‑on personnaliser un accord de confidentialité ? Oui. C’est un contrat qui peut intégrer des clauses sur mesure.

12. Peut‑on imposer une médiation dans un accord de confidentialité ? Oui. Une clause de médiation préalable obligatoire est parfaitement valable.

13. Pourquoi prévoir un mode de règlement des différends ? Pour éviter des contentieux longs, coûteux et publics.

14. Quel droit choisir dans un accord de confidentialité ? En général, le droit du pays de l’éditeur du logiciel.

15. Pourquoi fixer la juridiction compétente ? Pour éviter toute incertitude procédurale en cas de litige.

16. Est‑ce qu’un accord de confidentialité peut s’appliquer après la fin de l’essai ? Oui, les obligations peuvent survivre contractuellement à la fin des tests.

17. Comment éviter les fuites de clés d’interface de programmation (API) ? En utilisant des gestionnaires de secrets et en excluant strictement ces fichiers des dépôts Git.

18. Qu’est‑ce que le détournement de clic ? Une attaque consistant à piéger un utilisateur en intégrant une page dans un cadre invisible et malveillant.

19. Les en-têtes HTTP sont‑ils vraiment utiles ? Oui. Ils font partie des normes de sécurité web modernes.

20. Un fichier robots.txt protège‑t‑il vraiment le code ? Non. Il sert uniquement à indiquer aux moteurs de recherche les pages à ne pas indexer. Pour un acteur malveillant, il peut même faire figure de carte au trésor en révélant l’emplacement de répertoires sensibles. Ce n’est en aucun cas un outil de sécurité.

21. Une application exécutée côté client peut‑elle être totalement protégée contre la copie ? Non. Tant que le code est exécuté dans le navigateur, il reste analysable.

22. Quand faut‑il passer à une architecture client‑serveur ? Dès que le concept est validé et que des données sensibles sont en jeu.

23. Un dépôt de marque protège‑t‑il à l’international ? Non, sauf extension à l’Office de l’Union européenne pour la propriété intellectuelle (EUIPO) ou via le système de Madrid.

24. La protection juridique est‑elle coûteuse ? Les mesures essentielles restent accessibles financièrement.

25. Peut‑on protéger une idée seule ? Non. Le droit protège les réalisations, pas les idées abstraites.

26. Quelle est la première action à faire avant une mise en ligne ? Sécuriser immédiatement les clés et secrets techniques.

27. Un accord de confidentialité d’une page est‑il suffisant ? Oui, s’il est clair, proportionné et bien rédigé.

28. Que risque‑t‑on sans protection juridique ? Perte du nom, litiges complexes, difficulté à agir contre une copie.

29. Faut‑il tout faire avant la phase bêta ? Les protections essentielles, oui. La montée en gamme peut venir ensuite.

30. Ce niveau de protection est‑il suffisant pour une phase bêta ? Oui. Il est proportionné, réaliste et juridiquement défendable.

Une question ? Parlons-en, tout simplement !

RDV consultation via l’agenda accessible sur la page d’accueil www.lacour-avocat.fr ou par email martin@lacour-avocat.fr (conditions applicables)